Aumenta considerablemente la seguridad de los Apple iPhone después del descubrimiento de software espía en Medio Oriente

Un trabajador de los derechos humanos en los Emiratos Árabes Unidos recibió un mensaje de texto único que despertó sus sospechas; en lugar de abrir el mensaje, lo llevó a una firma de seguridad cibernética; Resulta que el mensaje contenido habría permitido una parte exterior para hacerse cargo de su teléfono y operar su cámara, micrófono, y otras aplicaciones de forma remota; un virus supuestamente remonto de una compañía israelí.

Associated Press | Fecha de publicación: 25.08.16, 23:32

PARIS - Un intento fallido de entrar en el iPhone de un activista árabe usando el software de espionaje desconocida hasta ahora ha provocado una mejora global del sistema operativo móvil de Apple, dijeron el jueves investigadores.

El software espía se aprovechó de tres debilidades divulgadas previamente en el sistema operativo móvil de Apple para tomar el control completo de dispositivos iPhone, según informes publicados el jueves por la compañía de seguridad del teléfono y de vigilancia de Internet grupo inteligente del puesto de observación sede en San Francisco Citizen Lab. En ambos informes se señalaron al Grupo ONE, una empresa israelí con una reputación de trabajar bajo el radar, como el autor de los programas espía.

"El actor amenaza nunca ha sido capturado antes", dijo Mike Murray, investigador del puesto de observación, que describe el programa como "el paquete de software espía más sofisticado que hemos visto en el mercado."

Los informes emitidos por Lookout y Citizen Lab - basan en la Universidad de la Escuela Munk de Asuntos Globales de Toronto - esbozó cómo un iPhone podría ser completamente comprometida con el toque de un dedo, un truco tan codiciado en el mundo del ciberespionaje que en noviembre de un software espía agente dijo que había pagado una recompensa de dólar $ 1 millón para los programadores que había encontrado una manera de hacerlo. Tal compromiso daría a los hackers el control total sobre el teléfono, lo que les permite espiar las llamadas, mensajes de cosecha, activar cámaras y micrófonos y vaciar el dispositivo de sus datos personales.

Arie van Deursen, profesor de ingeniería de software en la Universidad de Tecnología de Delft en los Países Bajos, dijo que los informes eran creíbles y perturbador. Experto forense Jonathan Zdziarski describió el programa malicioso como una "pieza seria de los programas espía."

Apple dijo en un comunicado que había fijado la vulnerabilidad inmediatamente después de enterarse de ello, pero el agujero de seguridad podría haber ido sin parches que no hubiera sido por la conciencia de un activista asediado derechos humanos en los Emiratos Árabes Unidos.

Ahmed Mansoor, un conocido defensor de los derechos humanos, alertado por primera vez Citizen Lab para el software espía después de recibir un mensaje de texto inusual el 10 de agosto prometedor para revelar detalles sobre la tortura en las prisiones de los Emiratos Árabes Unidos, el remitente desconocido incluyó una suspicious- mirando enlace en la parte inferior del mensaje.

Mansoor no estaba convencido. No sólo había sido encarcelados, golpeados, robados y habían confiscado su pasaporte por las autoridades en los últimos años, Mansoor también se había encontrado a sí mismo en repetidas ocasiones en la mira de las operaciones de escucha electrónica. De hecho Mansoor ya tenía la dudosa distinción de tener ataques degradado a partir de dos marcas separadas de software espía comercial. Y cuando compartió el texto sospechoso con el investigador Citizen Lab Bill Marczak, se dieron cuenta de que había sido atacado por un tercero.

Ahmed Mansoor ha sido hackeado tres veces

Marczak, que ya había estado buscando en el Grupo NSO, dijo que él y su compañero-investigador John Scott-Railton se volvió a puesto de observación para recoger ayuda aparte del programa malicioso, un proceso que Murray en comparación con "desactivar una bomba."

"Es sorprendente el nivel que han pasado a través de evitar la detección", dijo de los fabricantes del software. "Tienen un secador de gatillo de autodestrucción."

Trabajando febrilmente durante un período de dos semanas, los investigadores encontraron que Mansoor había sido blanco de una pieza inusualmente sofisticado software que probablemente cuesta una pequeña fortuna para armar.

"Ahmed Mansoor es un defensor de los derechos humanos de millones de dólares", dijo Scott-Railton.

En un comunicado, que no llegó a reconocer que el espía era su propia, el Grupo NSO dijo que su misión era proporcionar "los gobiernos autorizadas con la tecnología que les ayuda a combatir el terrorismo y el crimen."

La compañía dijo que no tenía conocimiento de ningún incidente en particular. Se dijo que no haría más comentarios.

texto árabe: Nuevas fotos que muestran la tortura en las prisiones de los Emiratos

El descubrimiento aparente de software espía de fabricación israelí se utiliza para dirigirse a un disidente en los Emiratos Árabes Unidos plantea preguntas incómodas para ambos países. El uso de la tecnología israelí para vigilar sus propios ciudadanos es una estrategia incómodo para un país árabe, sin vínculos diplomáticos formales con el estado judío. Y la complicidad de Israel en un ataque cibernético en un disidente árabe parece ir en contra de la auto-descripción del país como un bastión de la democracia en el Medio Oriente.

Las autoridades de ambos países no respondieron llamadas en busca de comentarios.

Procurador Eitay Mack, que aboga por una mayor transparencia en la exportación de armas israelíes, dijo que las exportaciones de software de vigilancia de su país no estaban estrechamente vigilados.

"La vigilancia no se considera un arma letal", dijo Mack. Y las regulaciones israelíes "no tienen en cuenta los derechos humanos o que sería utilizado por un gobierno para oprimir a los disidentes".

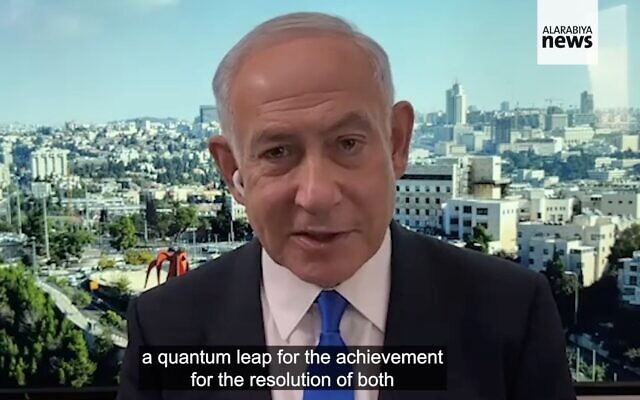

Indicó que el primer ministro israelí, Benjamin Netanyahu, ha cultivado lazos con los estados árabes del Golfo. Netanyahu en 2014 instó a Arabia Saudí y los Emiratos Árabes Unidos para unirse a él en la guerra contra el terrorismo.

"Israel está buscando aliados", dijo Mack. "Y cuando Israel se encuentra aliados, no hacer demasiadas preguntas."

http://www.ynetnews.com/articles/0,7340,L-4846422,00.html

No hay comentarios:

Publicar un comentario